NIST CSF DE.CM-8:

Des scans de vulnérabilités sont effectués.NIST CSF DE.CM-7:

La surveillance des personnes, connexions, dispositifs et logiciels non autorisés est assurée.NIST CSF PR.AC-5:

L’intégrité du réseau est protégée (segmentation, compartimentation)NIST CSF PR.DS-6:

Des mécanismes d’intégrité sont utilisés pour vérifier l’intégrité des logiciels, firmwares et informations.Découverte réseauhôtes, ports ouverts et services exposés

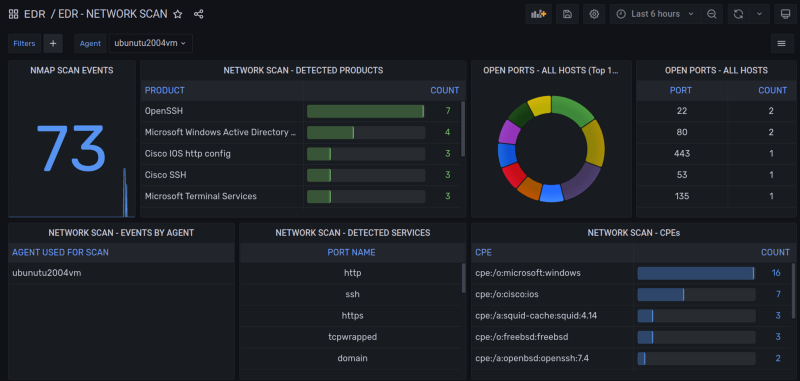

Résumé de l’analyse réseau

Affichez des résumés de tous les hôtes scannés détectés par les agents EDR.

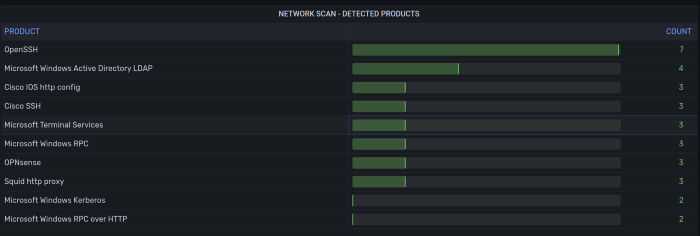

Services découverts & produits logiciels

Relevez les sockets réseau ouverts et les logiciels installés exposant ces ports.

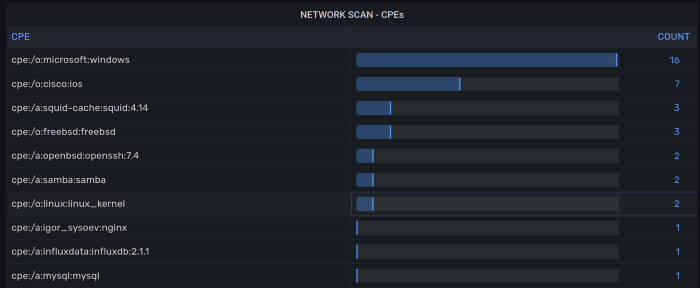

Inventaire CPE (Common Platform Enumeration)

Les ports et services détectés sont groupés par CPE.

Les CPE permettent de comparer les services identifiés avec la base de données NIST CVE pour détecter des vulnérabilités.

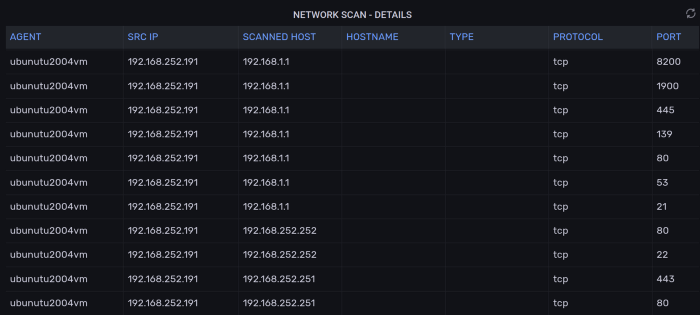

Enregistrement complet des scans réseau

Exportez facilement tous les résultats de scans réseau pour les besoins de reporting et d’audit.